Zitat von SpiegelAlles anzeigen"Locky" geht den deutschen Internetnutzern weiter auf die Nerven. Der Verschlüsselungstrojaner ist seit einigen Tagen im Umlauf, jetzt hat er offenbar einen neuen Deckmantel. Sipgate, ein Düsseldorfer Anbieter für Internet-Telefonie, rät zur Vorsicht, wenn man eine E-Mail mit seinem Namen und Logo erhält. "Es werden täuschend echte E-Mails mit unserem Namen und Logo verschickt", steht derzeit prominent auf der Unternehmens-Website, auch über die Social-Media-Accounts wird gewarnt.

Im Sipgate-Blog heißt es, an die Betrüger-E-Mails sei eine Zip-Datei angehängt, in dem sich eine Java-Script-Datei befindet, die einen noch unbekannten Trojaner nachlädt. Sipgate würde aber keine Zip-Dateien verschicken. Die Phishing-E-Mails gehen laut Sipgate sowohl an Kunden als auch Nichtkunden des Unternehmens.

Laut einem Bericht von "Heise Online" wird mit den vermeintlichen Sipgate-E-Mails der Kryptotrojaner "Locky" verbreitet, der seit einigen Tagen vor allem in Deutschland für Unmut sorgt. Ein "Heise"-Screenshot zeigt eine der vermeintlichen Sipgate-E-Mails mit dem Hinweis "Sie haben ein neues Fax in Ihrer Ereignisliste". Wer die E-Mail bei sich entdeckt, solle sie sofort löschen, rät das Tech-Magazin.

Locky ist bekannt - und gefährlich

Locky kann man sich als Erpressungssoftware vorstellen: Windows-Rechner werden mit einem Trojaner infiziert, der wichtige Dateien zunächst verschlüsselt und dann umbenennt. Die Dokumente haben nach dem Prozess die Endung .locky, daher hat der Trojaner seinen Namen. Die Verschlüsselung ist offenbar kaum zu knacken, nach Angaben der Erpesser werden die Dateien mit einem RSA-Kryptoschlüssel und einer AES-Verschlüsselung unbrauchbar gemacht.

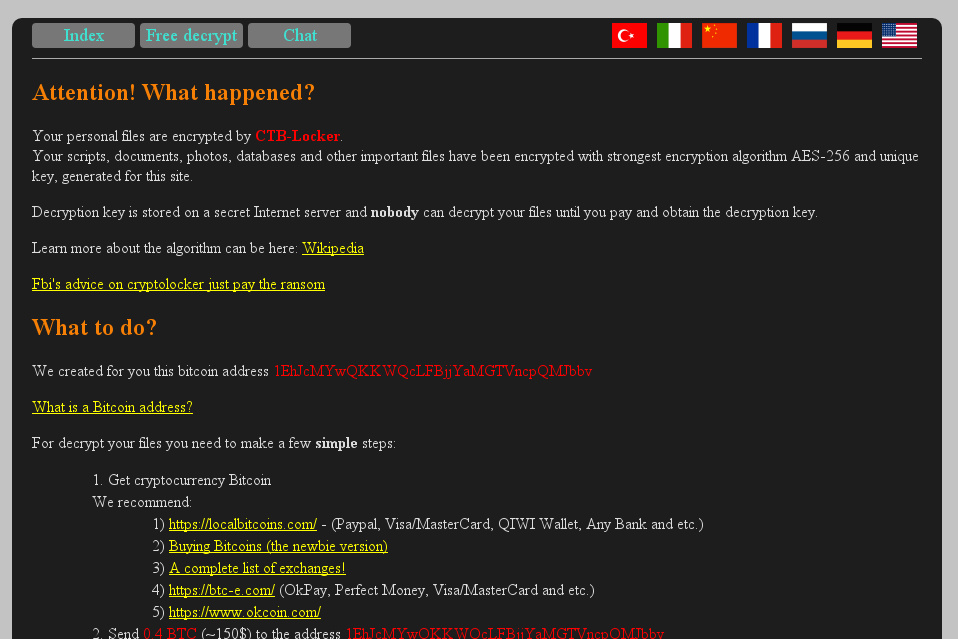

Sobald die Dateien verschlüsselt sind, erscheint ein Erpresserbrief mit einer Lösegeldforderung. In dem Brief steht, dass die Dateien nur mit einer speziellen Software gerettet werden können. Und für diese Software verlangen die Erpresser einen Betrag von 0,5 Bitcoin, was laut dem aktuellen Kurs der Digitalwährung rund 200 Euro entspricht.Grundsätzlich wird bei Erpressersoftware davon abgeraten, das Geld zu bezahlen. Das Bundesamt für Sicherheit in der Informationstechnik (BSI) zum Beispiel weist darauf hin, dass Kriminelle in vielen Fällen auch nach einer Zahlung einfach darauf verzichten, die Daten wirklich freizuschalten. Betroffene sollten lieber den Bildschirm samt der Erpressungsnachricht fotografieren und Anzeige erstatten.

In Deutschland sind Sicherheitsforschern zufolge schon mehrere Tausend Rechner mit Locky infiziert. Vergangenen Freitag schätzte der britische IT-Experte Kevin Beaumont auf SPIEGEL-ONLINE-Nachfrage, dass "Locky" allein in den vorherigen 24 Stunden etwa 17.000 Rechner in Deutschland infiziert habe. "Locky" kann man sich über Phishing-E-Mails, Berichten zufolge aber auch über bestimmte Websites einfangen.

Zunächst war ein Wurstwarenkonzern das Lockmittel

Sipgate ist nicht das erste Unternehmen, dessen Namen "Locky"-Betrüger als Deckmantel für Phishing-E-Mails verwenden. Bei einer vorherigen "Locky"-Welle, die ebenfalls speziell auf deutsche Nutzer zielte, wurden vermeintliche Rechnungen eines Wurstwarenkonzerns verschickt.

Dieser hatte wie Sipgate nichts mit dem Trojaner zu tun, sah sich in Folge der E-Mails aber mit einer großen Zahl von Nutzeranfragen konfrontiert. "Heise Online" berichtete Montag, durch die "Mailflut" sei die digitale Infrastruktur des Unternehmens am Freitag für sechs bis sieben Stunden lahmgelegt worden.

Drei Tipps zum Schutz vor Schadsoftware

- Seien Sie vorsichtig mit E-Mail-Anhängen

Deaktivieren Sie die Makro-Funktion in Dokumenten, die Sie per E-Mail erhalten. Vor allem bei Nachrichten von fremden Personen sollten Sie vorsichtig sein. "Locky" wird nach Angaben von Sicherheitsexperten in aller Regel über E-Mail-Anhänge eingeschleust, die sich etwa als harmloses Word-Dokument tarnen, aber im Hintergrund die gefährliche Software ausführen. Sie sollten allgemein keinen E-Mail-Anhang öffnen, von dem Sie nicht genau wissen, von wem er kommt.

- Daten per Back-up sichern

"Locky" verschlüsselt die Dateien nach Angaben der Erpresser so gut, dass sie unbrauchbar werden. Sichern Sie Ihre Daten also möglichst per Back-up, damit sie Ihre Dokumente im Notfall wiederherstellen können. Am besten eignet sich eine dafür eine Festplatte, die nicht ständig mit dem PC verbunden ist, beispielsweise eine externe USB-Platte.

- Verwenden Sie aktuelle Software

Um Sicherheitslücken zu schließen, sollten Sie möglichst alle Programme auf Ihrem Rechner auf den neuesten Stand bringen. Installieren Sie aktuelle Patches für den Browser, für Office-Anwendungen und den Flash-Player. Schadsoftware nutzt oft Sicherheitslücken in solcher Software aus. Mit Updates sinkt die Wahrscheinlichkeit, dass bekannte Lücken ausgenutzt werden.

Vorsicht! Trojaner locky wieder unterwegs

- Vepixx

- Geschlossen

- Erledigt

-

-

-

Wer zur Hölle öffnet auch unbekannte Mailanhänge? Langsam ist das Internet alt genug, dass das jeder mal wissen sollte.

-

Nun ich finde Trojaner nicht Schlimm Solange man weiß was man Tut wird man Nie Probleme bekommen

Wer den Trojaner bekommt ist Selber schuld ich Selber nutze noch Windows XP Einfach weil ich nur SA-MP Zocke

Wer den Trojaner bekommt ist Selber schuld ich Selber nutze noch Windows XP Einfach weil ich nur SA-MP Zocke  und mir Windows 10 // 7 // 8 Nicht zusagt

und mir Windows 10 // 7 // 8 Nicht zusagt -

Dieser Trojaner kam nicht zurück, es gibt ihn die ganze zeit, auch in Word Dokumenten..

-

Wer so dumm ist und eine Exe oder JS-File vom Anhang zu öffnen hat es in meinen Augen verdient.

-

Gut, der Trojaner wird ebenfalls über Makro (MS Word) verteilt, die Frage ist halt wer so "dumm" ist und selbst nach einem Warnhinweis das Makro ausführt, dem ist auch nicht mehr zu helfen!

-

Nun ich finde Trojaner nicht Schlimm Solange man weiß was man Tut wird man Nie Probleme bekommen

Wer den Trojaner bekommt ist Selber schuld ich Selber nutze noch Windows XP Einfach weil ich nur SA-MP Zocke

Wer den Trojaner bekommt ist Selber schuld ich Selber nutze noch Windows XP Einfach weil ich nur SA-MP Zocke  und mir Windows 10 // 7 // 8 Nicht zusagt

und mir Windows 10 // 7 // 8 Nicht zusagtJep! Die Tatsache, dass für XP der Support ausgelaufen ist, macht deinen Rechner extrem unanfällig gegen Angriffe.

-

Wer zur Hölle öffnet auch unbekannte Mailanhänge? Langsam ist das Internet alt genug, dass das jeder mal wissen sollte.

Naja gibt da wahrscheinlich genug die nicht wie wir 8 Stunden pro Tag am Computer hängen und sich mit IT Sachen beschäftigen. Mittlerweile sieht man ja oft genug ziemlich gute Fake Mails sogar mit gleichen Layout nur wenn man dann mal über den Namen, der bei der Email angezeigt wird, sieht man dass es eine andere Email ist. Leider zeigen ja Email Dienste heutzutage zuerst den Namen an nastatt die Emailadresse.

Gut, der Trojaner wird ebenfalls über Makro (MS Word) verteilt, die Frage ist halt wer so "dumm" ist und selbst nach einem Warnhinweis das Makro ausführt, dem ist auch nicht mehr zu helfen!

Mache haben es ausgestellt Makros nicht zuzulassen.

-

Dieser Trojaner kam nicht zurück, es gibt ihn die ganze zeit, auch in Word Dokumenten..

Allerdings ist er jetzt besser versteckt, weshalb ihn nicht jedes Antivirusprogramm erkennt. Er wird auch öfters an Bilder angehängt, btw

-

-

Richtige IT Experten hier..es gibt genug Angestellte die solche "Rechnungen" auch in ihr Firmenpostfach bekommen - und nicht alle sind so versiert / computer begeistert wie manche hier..

Arbeite selbst in der IT und die letzten Spam Mails sind ziemlich gut gelungen - auch wenn ich noch nicht drauf reingefallen bin.

Für einen Laien sieht es wie eine normale Rechnung aus (ja .docx kein Kommentar,..) aber sowas wissen viele User nicht. -

Schon mit denen gechatted?

-

Schon mit denen gechatted?

Nein, den Screenshot hab ich hier geklaut: http://derstandard.at/20000317…faellt-hunderte-Webserver

Quelle vergessen..*schäm* -

Richtige IT Experten hier..es gibt genug Angestellte die solche "Rechnungen" auch in ihr Firmenpostfach bekommen - und nicht alle sind so versiert / computer begeistert wie manche hier..

Arbeite selbst in der IT und die letzten Spam Mails sind ziemlich gut gelungen - auch wenn ich noch nicht drauf reingefallen bin.

Für einen Laien sieht es wie eine normale Rechnung aus (ja .docx kein Kommentar,..) aber sowas wissen viele User nicht.Wie gesagt man braucht ur die Absenderadresse anschauen. Dann müsste es auch jeder verstehen. Unsere Angestellten weren regelmäßig arüber informiert wie man sowas zu erkennen hat.

-

Wie gesagt man braucht ur die Absenderadresse anschauen. Dann müsste es auch jeder verstehen. Unsere Angestellten weren regelmäßig arüber informiert wie man sowas zu erkennen hat.

Ehm... Mit PHPmail kann man E-Mails fälschen.Und das nennst du Mitarbeiter Informieren...

-

-

@Marcel37

Du kannst überhaupt nicht beurteilen wer wie arbeitet. Misch dich mal nicht in Dinge ein, von denen du keine Ahnung hast

Naja, überleg mal...

Wenn man nur auf den Absender guckt kann man noch lange nicht sicher sein. -

Wurde aber mal Zeit das diesen "Wordpress & Joomla Profis" dampf gemacht wird, ist ja nicht mehr normal wie viele von denen Dingern im Internet mit Updates von vor 1-3 Jahren am Internet hängen. Hoffentlich öffnet das endlich mal diesen "Profis" die Augen.

-

Ehm... Mit PHPmail kann man E-Mails fälschen.

Und das nennst du Mitarbeiter Informieren...

Nein aber vielleicht kennst du auch sowas wie Zertifikate ?

-

Wie gesagt man braucht ur die Absenderadresse anschauen. Dann müsste es auch jeder verstehen. Unsere Angestellten weren regelmäßig arüber informiert wie man sowas zu erkennen hat.

Das ist ein anderes paar schuhe.. es gibt genug Spam Mails die auch bei uns durch den Filter durchrutschen, aber die haben dann Adressen wie name@Firmenname.com/at/de - also die wissen schon wie man sowas macht!

-